Fine-Grained Password Policy: Как создать детальную политику паролей в Active Directory

Fine-Grained Password Policy (FGPP), Подробные политики паролей, позволяют создавать несколько политик паролей для определённых пользователей или групп. Начиная с версии Active Directory для Windows Server 2008 доступно несколько политик паролей. В предыдущих версиях AD вы могли создать только одну политику паролей для каждого домена (используя Default Domain Policy).

В этой статье мы покажем, как создать и настроить несколько Password Setting Objects (объектов настройки пароля) в домене Active Directory.

Концепции Fine-Grained Password Policies (Детализированных политик паролей)

Детализированные политики паролей позволяют администратору создавать несколько Password Setting Objects (PSO) в домене AD. В PSO вы можете установить требования к паролю (длина, сложность, история) и параметры блокировки учётной записи. Политики PSO могут быть назначены конкретным пользователям или группам, но не подразделениям Active Directory (OU). Если пользователю назначен PSO, то параметры политики паролей из GPO политики домена по умолчанию больше не применяются к пользователю.

Например, с помощью FGPP вы можете предъявить более высокие требования к длине и сложности паролей для учётных записей администраторов, учётных записей служб или пользователей, имеющих внешний доступ к ресурсам домена (с помощью VPN или DirectAccess).

Основные требования к использованию нескольких FGPP в домене следующие:

- функциональный уровень домена Windows Server 2008 или выше

- политики паролей могут быть назначены Global (глобальным) группам безопасности

- FGPP применяется полностью (вы не можете описать некоторые настройки в GPO, а некоторые из них в FGPP)

Настройка детальных политик паролей в Windows Server 2022

Рассмотрим, как создать Password Setting Policy (PSO) в Active Directory. В ADAC (Центр администрирования Active Directory) в Windows Server 2022 имеется новый графический интерфейс для управления детализированными политиками паролей (он появился начиная с Windows Server 2012). В этом примере мы покажем, как назначить отдельную политику паролей для группы домена «Domain Admins».

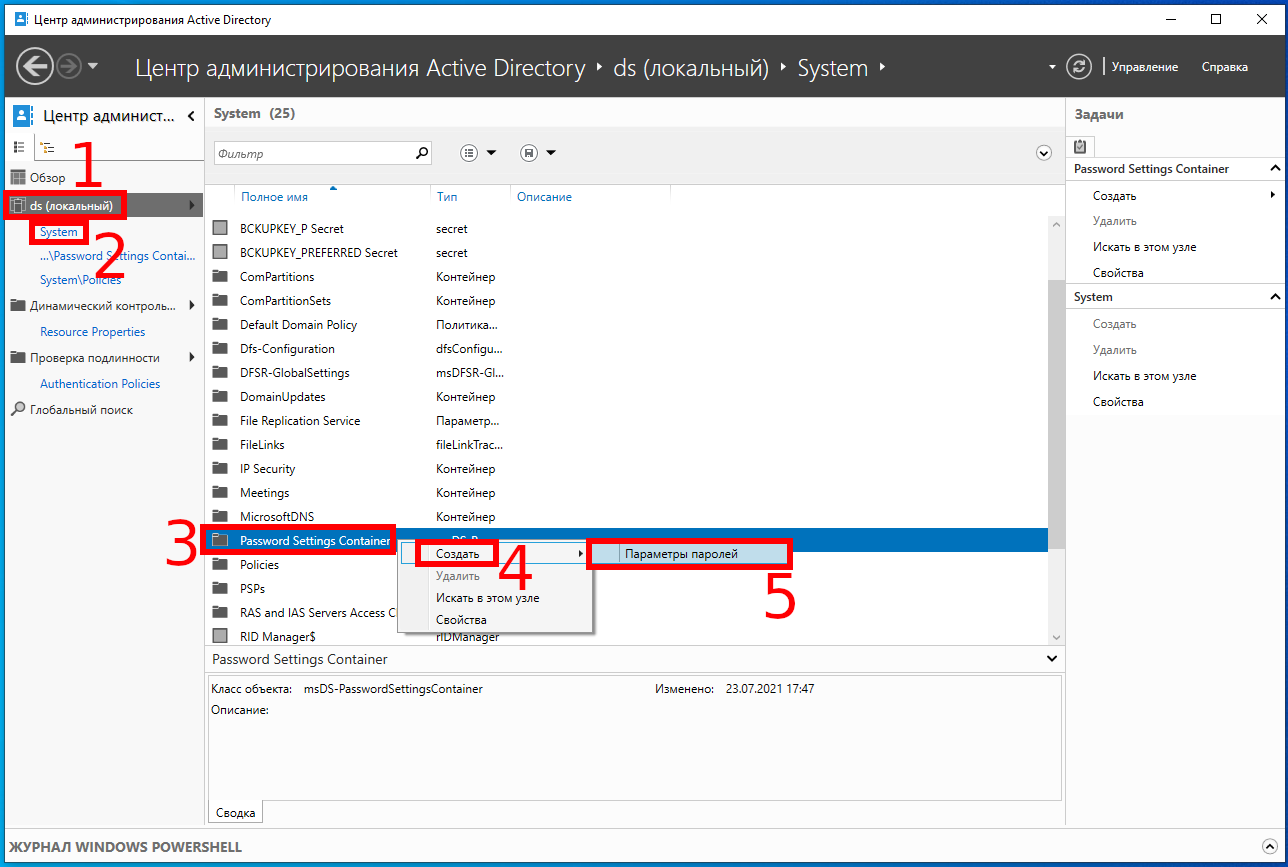

Запустите Центр администрирования Active Directory (dsac.msc) на контроллере домена с правами администратора, переключитесь в представление в виде дерева и разверните контейнер «System». Найдите «Password Settings Container», щёлкните его правой кнопкой мыши и выберите New → Password Settings (в русскоязычной версии это «Создать» → «Параметры паролей»).

В появившемся окне укажите название политики паролей (в нашем примере это «Password Policy for Domain Admin») и её настройки. Все поля стандартные: минимальная длина и сложность пароля, количество паролей, хранящихся в истории, настройки блокировки, как часто менять пароли и так далее.

Каждый из параметров PSO (класс msDS-PasswordSettings) описывается отдельным атрибутом AD:

- msDS-LockoutDuration

- msDS-LockoutObservationWindow

- msDS-LockoutThreshold

- msDS-MaximumPasswordAge

- msDS-MinimumPasswordAge

- msDS-MinimumPasswordLength

- msDS-PasswordComplexityEnabled

- msDS-PasswordHistoryLength

- msDS-PasswordReversibleEncryptionEnabled

- msDS-PasswordSettingsPrecedence

Обратите внимание на атрибут Precedence («Приоритет»). Он определяет приоритет текущей политики паролей. Если объекту назначено несколько политик FGPP, будет применяться политика с наименьшим значением в поле «Приоритет».

Примечания.

- Если у пользователя есть две политики с одинаковым значением приоритета, будет применена политика с наименьшим значением GUID.

- Если пользователю назначено несколько политик, одна из которых включена через группу безопасности AD, а другая назначена непосредственно учётной записи пользователя, будет применяться политика, назначенная учётной записи.

Затем в разделе Direct Applies To («Применяется напрямую к») добавьте группы/пользователей, чтобы применить к ним политику (в нашем случае это «Domain Admin»). Сохраните политику.

После этого эта политика паролей будет применяться ко всем членам группы Domain Admin (администраторов домена).

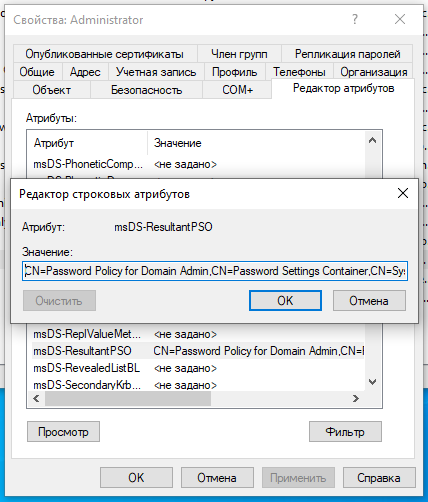

Запустите консоль «Active Directory — пользователи и компьютеры» (dsa.msc) (с включённой опцией View → Advanced Features (в русскоязычной версии «Вид» → «Дополнительные компоненты»)) и откройте свойства любого пользователя из группы Domain Admin. Перейдите на вкладку Attribute Editor («Редактор атрибутов») и в поле Filter («Фильтр») выберите опцию Constructed («Построенные»).

Найдите атрибут пользователя msDS-ResultantPSO. Этот атрибут показывает политику паролей, включённую для пользователя (CN=Password Policy for Domain Admin,CN=Password Settings Container,CN=System,DC=ds,DC=hackware,DC=ru).

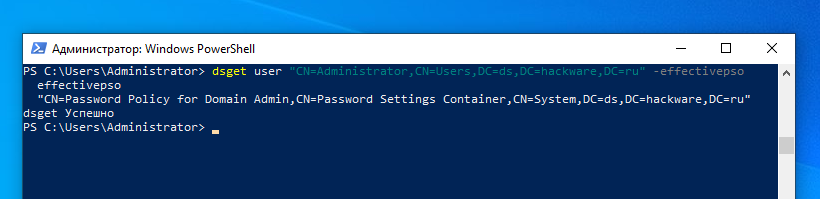

Вы также можете получить текущую политику PSO для пользователя с помощью команды dsget:

dsget user "CN=Administrator,CN=Users,DC=ds,DC=hackware,DC=ru" -effectivepso

Как настроить детальную политику паролей с помощью PowerShell

Конечно, в Windows Server 2012 R2-Windows Server 2022 вы можете создавать и назначать политики PSO пользователям с помощью PowerShell:

Пример создания политики:

New-ADFineGrainedPasswordPolicy -Name "Admin PSO Policy" -Precedence 10 -ComplexityEnabled $true -Description "Domain password policy for admins"-DisplayName "Admin PSO Policy" -LockoutDuration "0.20:00:00" -LockoutObservationWindow "0.00:30:00" -LockoutThreshold 6 -MaxPasswordAge "12.00:00:00" -MinPasswordAge "1.00:00:00" -MinPasswordLength 8 -PasswordHistoryCount 12 -ReversibleEncryptionEnabled $false

Пример назначения политики группе пользователей:

Add-ADFineGrainedPasswordPolicySubject "Admin PSO Policy" -Subjects "Domain Admins"

Чтобы изменить параметры политики PSO:

Set-ADFineGrainedPasswordPolicy "Admin PSO Policy" -PasswordHistoryCount:"12"

Чтобы перечислить все политики FGPP в домене:

Get-ADFineGrainedPasswordPolicy -Filter *

Используйте командлет Get-ADUserResultantPasswordPolicy, чтобы получить результирующую политику паролей, которая применяется к определённому пользователю.

Get-ADUserResultantPasswordPolicy -Identity MiAl

Имя PSO, применяемого к пользователю, указывается в поле «Name».

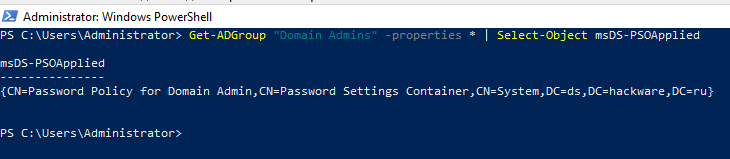

Вы можете отобразить список политик PSO, назначенных группе Active Directory, с помощью командлета Get-ADGroup:

Get-ADGroup "Domain Admins" -properties * | Select-Object msDS-PSOApplied

Чтобы отобразить параметры политики паролей по умолчанию из GPO политики домена по умолчанию, выполните команду:

Get-ADDefaultDomainPasswordPolicy

Связанные статьи:

- Настройка политики паролей домена в Active Directory (100%)

- LAPS: управление паролями локальных администраторов на компьютерах домена (65%)

- Как определить причину блокировки учётной записи в домене Active Directory (65%)

- Использование инструмента GPResult для проверки того, какие объекты групповой политики применяются (55%)

- Устранение неполадок: групповая политика (GPO) не применяется (55%)

- Как присоединить компьютер к домену в PowerShell (RANDOM - 50%)